La usurpación de identidad es una técnica bastante curiosa en el sentido de que no funciona para causar ningún daño técnico, sino para engañar al humano del otro lado del computador. Ya revisamos lo que sucedía en el Spoofing y ahora me salen con el SMTP Smuggling.

Introducción

SMTP Smuggling y Email Spoofing son medidas de ingeniería social mas que ataques técnicos. Por supuesto se necesita conocimientos técnicos para efectuarlos, pero no vulneran la seguridad de la cuenta del usuario ni la comprometen en el servidor. Solo sirve para mandar mensajes amenazadores a los dueños de la cuenta quien, dependiendo de su pericia técnica y social, puede o no caer en el engaño y ceder a las extorsiones del atacante.

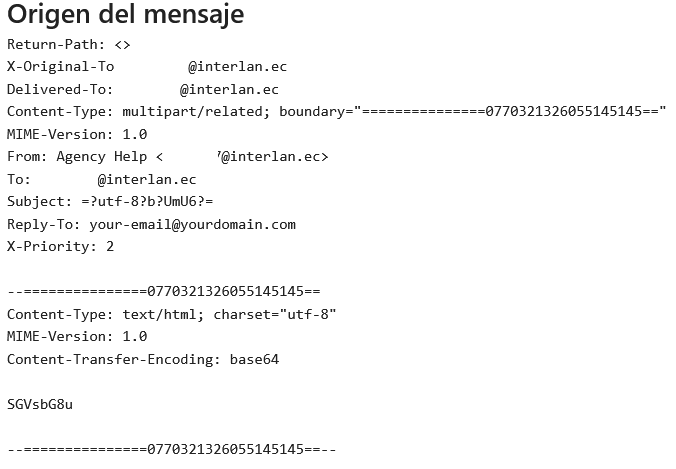

En entradas anteriores ya revisamos que es el Email Spoofing y como contrarrestarlo efectivamente. Por supuesto que funciona, pero ahora me ha llegado un nuevo correo. De parte de mi mismo y con el unico contenido de «Hello.». No pos. Miedo.

SMTP Smuggling

Es una técnica bastante reciente. Por supuesto hablo de años, pero no tan reciente como el spoofing que ya podría contarse en décadas. Se basa en confundir al servidor mediante caracteres especiales. Según estoy revisando, parece que por el 2023 se anuncio de su existencia y en el 2024 Postfix hizo declaraciones al respecto.

En la pagina https://smtpsmuggling.com/ hacen una explicación sobre la técnica y como funciona, mostrando una lista de software afectado. Me resulta gracioso notar que la lista es larguísima y creen que puede ser mayor, pero hay un solo software que parece inmune. qmail.

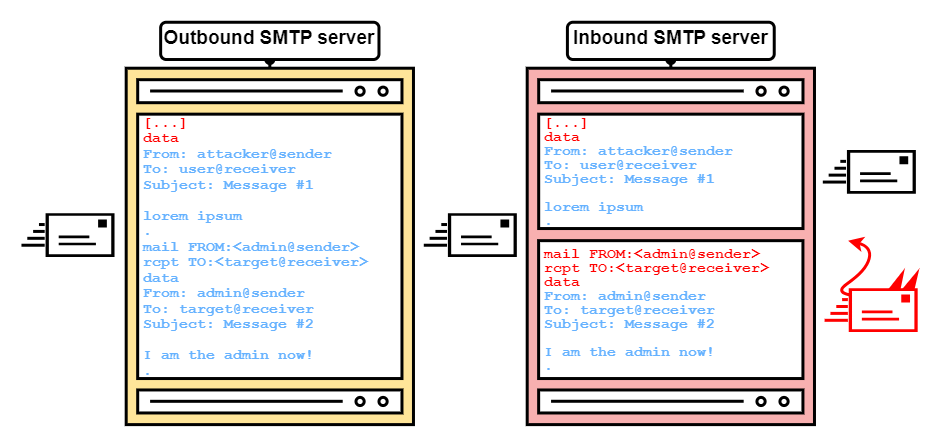

El SMTP Smuggling es una vulnerabilidad novedosa que permite la suplantación de correo electrónico al explotar las diferencias de interpretación del protocolo SMTP en constelaciones de servidores vulnerables. Más específicamente, diferentes entendimientos de las llamadas secuencias de «final de datos» entre los servidores SMTP salientes (de envío) y de entrada (recepción) pueden permitir que un atacante contrabandee, por lo tanto, correos electrónicos con contrabando SMTP (ver Figura 1). Los actores de amenazas pueden abusar de esto para enviar correos electrónicos maliciosos desde direcciones de correo electrónico arbitrarias, lo que permite ataques de phishing dirigidos.

El software afectado identificado en el lado saliente incluye Exchange Online y GMX, que albergan millones de dominios. En el lado de entrada, más de un millón de instancias SMTP, incluyendo Postfix, Sendmail, Cisco y otros se ven afectados. Esto permitió suplantar correos electrónicos de millones de dominios (por ejemplo, microsoft.com, github.com, gmx.net) a millones de servidores SMTP.

Lo que Postfix dice

Al parecer lo que hay temporalmente es un parche que se puede aplicar mas no una solución persistente. En la pagina de postfix dicen lo siguiente:

Días antes de unas vacaciones de Navidad de más de 10 días y la producción asociada Congelación del cambio, SEC Consult ha publicado un ataque de suplantación de correo electrónico Que implica una composición de servicios de correo electrónico con diferencias específicas En la forma en que manejan las terminaciones de línea distintas de <CR><LF>.

Técnicamente, el ataque explota la confusión de END-OF-DATA en un servicio de recepción de correo, engañando a un servicio de envio de correo para enviar una secuencia de END-OF-DATA no estándar <LF>. <LF> o <LF>. <CR><LF> en la mitad de un mensaje de correo electrónico, seguido de los comandos SMTP del atacante que inyectan un mensaje de correo electrónico falsificado (la secuencia estándar de END-OF-DATA es <CR><LF>. <CR><LF>).

La vulnerabilidad fue introducida hace muchas décadas en Sendmail, por permitir que la línea no estándar <LF> termine además de la Estándar <CR><LF>. Para compatibilidad con programas Que esperan el comportamiento de Sendmail, la línea no estándar <LF> El final también fue permitido por otros servidores SMTP, incluyendo Postfix y Exim.

Desafortunadamente, la información crítica proporcionada por el investigador no se pasó a los mantenedores de Postfix antes de la publicación de la Ataque, de lo contrario, ciertamente habríamos convencido a la SEC Consultar Posponer la publicación hasta después de que la gente tuvo la oportunidad de actualizar su Postfix u otros sistemas afectados.

El resultado neto: un ataque de día cero presumiblemente no deseado fue Publicado porque algunas personas no eran conscientes del alcance del ataque.

Después de que se publicó el ataque, se asignaron CVE para Postfix, Sendmail, y Exim (ver cve.mitre.org para una lista completa de MTA afectadas).

Solución

Actualiza XD

Postfix ya publicó un parche persistente en las versiones 8.5.23 en adelante.

Esta es una lección para mi. Porque al notar este ataque, me di cuenta de que he estado recibiendo spam de este tipo y no me había dado cuenta. Daba por sentado que eran cuentas secuestradas o creadas para este menester en esos servicios y solo me di cuenta cuando al parecer alguien hacia un scanner de vulnerabilidad en mi server y mandó ese mensaje que destaqué al principio.

Al compa que andaba revisando mi server… Tenias razón. No tenia mi server actualizado… hasta ahora.

Conclusiones

Pues esto es un descuido. Aunque es un ataque relativamente reciente, mi servidor no estaba preparado para ello. Ya he realizado los debidos procesos de actualización con lo que al menos esta vulnerabilidad debería estar resuelta.