Uno de los problemas mas frecuentes en wordpress, son las vulnerabilidades causadas por plugin. Estos pueden ser vulnerables, obsoletos o directamente maliciosos

No quisiera llamar a funa a este plugin pues me resulta súper útil y no se si haya algo documentado. De hecho, he buscado tratando de ver algo sobre el tema, pero aparte de no saber ni donde empezar a buscar, en lo poco que he visto, nadie parece hablar del tema.

Análisis de comportamiento del plugin

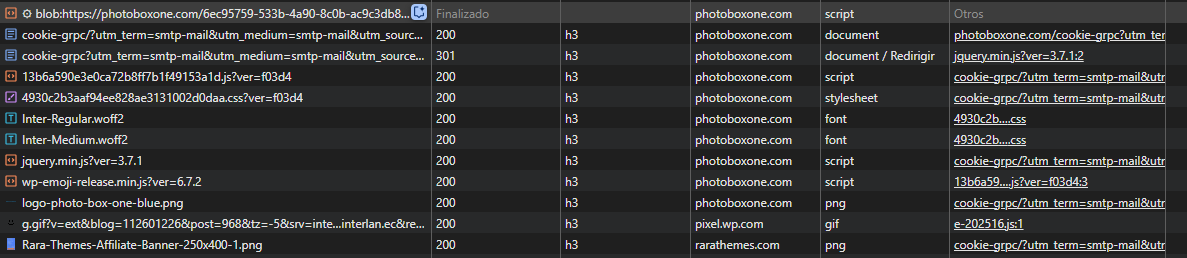

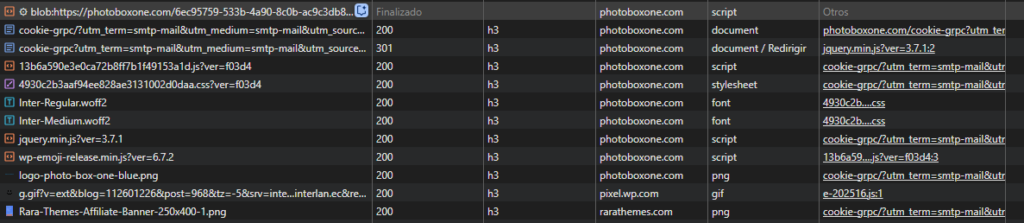

Tras una revisión de rutina, tuve curiosidad sobre cuales dominios llama mi sitio interlan.ec al momento de cargar pues mi sitio no destaca por su velocidad. Quiero optimizar todo lo que pueda para que esto no sea un fastidio de navegar y el llamado a múltiples dominios puede hacer irregular el tiempo de carga y entre los dominios que cargan, que son los de google, por el Sitekit y los de Jetpack, del que me quisiera deshacer pero no todavía, aparecen dos que nada tienen que ver con mi sitio. photoboxone.com y rarathemes.com (que no pongo con hipervinculos para que al menos por mi culpa, no terminen allí)

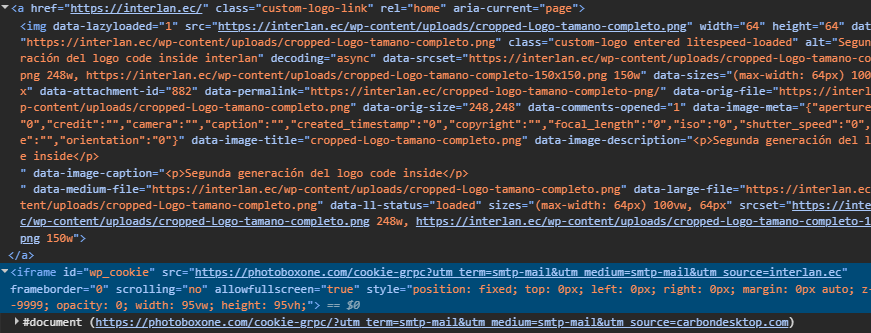

Dado que no tienen nada que ver en mi sitio y están cargando su propio js, css y hasta fuentes, busqué en la fuente para ver que parte los carga.

Como se puede ver, es un iframe incrustado en la imagen del logo de mi sitio. No estoy seguro de que gana con esto, pues no se ve por ningún lado, pero sin duda es un caso de backlinking, que dirige a su propia pagina web, la cual esta repleta de anuncios.

Conclusiones

Pregunté en un foro y me dijeron que es un comportamiento normal de algunos plugins, que tratan de monetizar de alguna forma, pero considero que es inapropiado hacer cosas a espaldas de los usuarios. Me dijeron también que este comportamiento podría estar en algún termino y condiciones de uso, pero al no encontrarlo, creo que solo me limitaré a desinstalarlo pues, es una herramienta que solo necesito de forma muy puntual.