Tutorial: Solución a problemas de carga de Moodle con Nginx

Entre las cosas que he aprendido, también he desplegado un sistema Moodle en aulavirtual.interlan.ec con apache2, pero tras algunos cambios me he enfrentado a la tarea de configurar Moodle con Nginx. Moodle es una plataforma de gestión del aprendizaje (LMS) de código abierto que permite a los instructores crear y gestionar cursos en línea. Para…

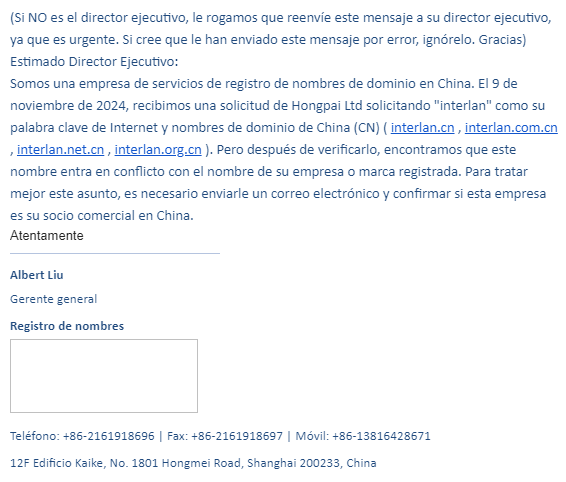

Salón de la Fama del Spam 7

¿Qué onda? ¿Ahora los chinos también me amenazan con reclamar mi dominio? Sin duda va para mi salón de la fama del spam.

Resolución de Problemas: Odoo y Mailu

Aunque el titulo diga Odoo y Mailu, realmente el problema es mas puntual. Hay que recordar que son herramientas conformadas por otras y en especial, Maillu usa postfix para la entrega de mensajes por SMTP.

Artículo: Sistema operativo de servidor

Un compa estaba aprendiendo django y quería entender sobre el despliegue en un VPS. Tras explicarle sobre los sistemas operativos disponibles, el me pregunto si había un sistema operativo de servidor y no. No hay un sistema operativo de servidor. O al menos no así de especifico. Esta fue mi respuesta:

Tutorial: Despliegue de Mailu en Docker

Una tarea que tengo pendiente es aprender y entender Docker, con lo que el despliegue de Mailu, es una oportunidad valiosa para sufrir la iniciación en este mundo.

Interlan

Este es mi sitio personal y profesional, donde publico mis actividades, experimentos y servicios que he ido desarrollando durante mi crecimiento profesional.